IKEA se bori sa tekućim sajber napadom u kojem akteri pretnje ciljaju zaposlene u internim phishing napadima koristeći ukradene e-poruke u lancu odgovora.

Napad e-pošte u lancu odgovora je kada akteri pretnji ukradu legitimnu korporativnu e-poštu, a zatim im odgovore linkovima do zlonamernih dokumenata koji instaliraju zlonamerni softver na uređaje onoga koji je primi.

Pošto su e-poruke u lancu odgovora legitimne e-poruke kompanije i obično se šalju sa kompromitovanih naloga e-pošte i internih servera, primaoci će verovati e-poruci i veća je verovatnoća da će otvoriti zlonamerne dokumente.

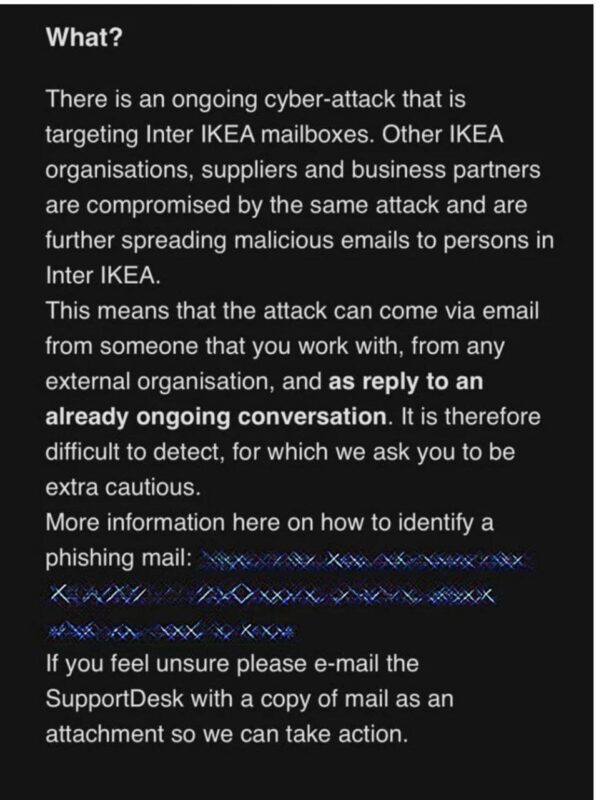

U internim e-porukama koje je video BleepingComputer, IKEA upozorava zaposlene na kontinuirani phishing cyber napad u lancu odgovora koji cilja na interne poštanske sandučiće. Ove e-poruke se takođe šalju od drugih ugroženih IKEA organizacija i poslovnih partnera.

„U toku je sajber-napad koji cilja na poštanske sandučiće Inter. IKEA. Druge IKEA organizacije, dobavljači i poslovni partneri su ugroženi istim napadom i dalje šire zlonamerne e-poruke osobama u Inter. IKEA-i“, objašnjava se u internoj e-poruci poslanoj IKEA-i zaposlenima.

„To znači da napad može doći putem e-pošte od nekoga sa kim radite, iz bilo koje spoljne organizacije i kao odgovor na razgovore koji su već u toku. Stoga ga je teško otkriti, zbog čega vas molimo da budete posebno oprezni.“

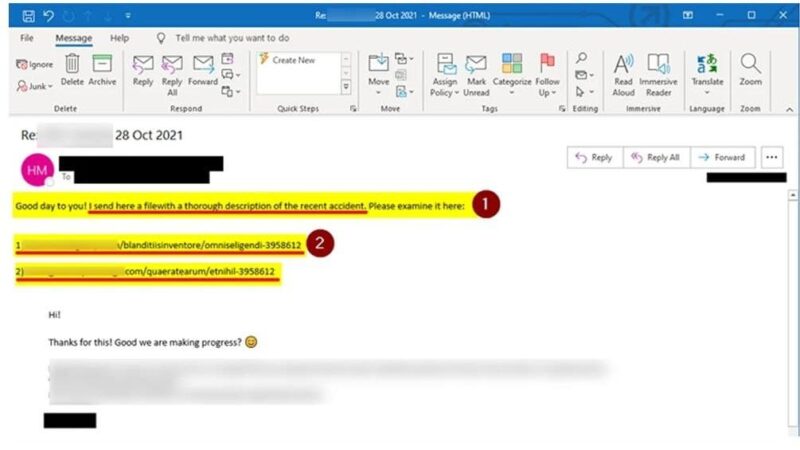

IKEA IT timovi upozoravaju zaposlene da e-poruke u lancu odgovora sadrže veze sa sedam oznaka na kraju i dele primer e-pošte, kao što je prikazano u nastavku. Osim toga, zaposlenima je poručeno da ne otvaraju mejlove, bez obzira ko ih je poslao, i da ih odmah prijave IT odeljenju.

Primaocima je takođe rečeno da kažu pošiljaocu e-pošte putem Microsoft Teams chata da prijavi e-poštu.

Akteri pretnji su nedavno počeli da kompromituju interne Microsoft Exchange servere koristeći ranjivosti ProxyShell i ProxyLogin za izvođenje phishing napada.

Kada dobiju pristup serveru, koriste interne Microsoft Exchange servere da izvedu napade u lancu odgovora na zaposlene koristeći ukradene korporativne e-poruke.

Kako se e-poruke šalju sa interno ugroženih servera i postojećih lanaca e-pošte, postoji veći nivo poverenja da e-poruke nisu zlonamerne.

Takođe postoji zabrinutost da bi primaoci mogli izbaciti zlonamerne phishing poruke e-pošte iz neželjene pošte, misleći da su greškom uhvaćeni u filterima. Zbog toga onemogućavaju zaposlenima mogućnost objavljivanja e-pošte dok se napad ne reši.

„Naši filteri e-pošte mogu identifikovati neke od zlonamernih e-poruka i staviti ih u neželjene. Zbog toga bi e-pošta mogla biti odgovor na tekući razgovor, lako je pomisliti da je filter e-pošte napravio grešku i pustio e-poštu. Stoga smo do daljnjeg onemogućujući svima mogućnost da e-mailove puste“, poručili su zaposlenima iz IKEA-e.

Iako IKEA nije odgovorila na naše e-poruke o napadu i nije otkrila zaposlenima da li su interni serveri kompromitovani, čini se da oni pate od sličnog napada.

Napad se koristi za širenje Emotet ili Qbot trojanaca

Iz URL-ova podeljenih u redigovanoj phishing e-poruci iznad, BleepingComputer je uspeo identifikovati napad usmeren na IKEA-u.

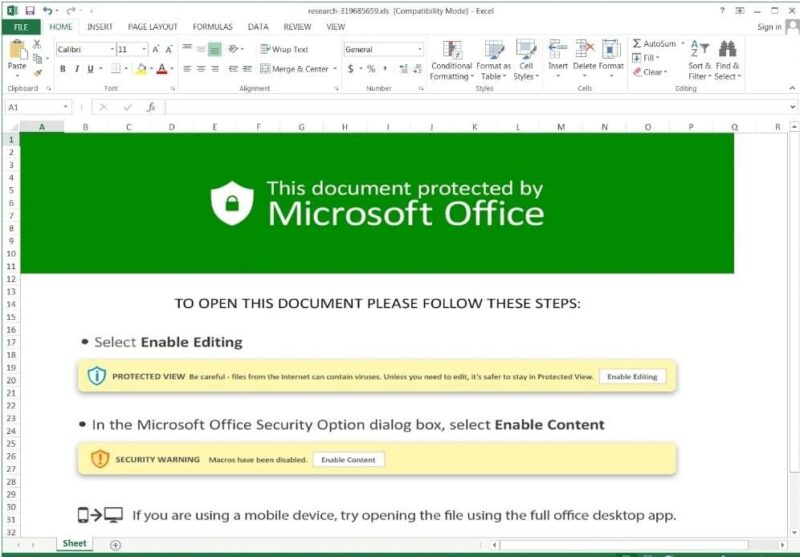

Prilikom posete ovim URL-ovima, pretraživač će biti preusmeren na preuzimanje pod nazivom ‘charts.zip’ koje sadrži zlonamerni Excel dokument. Ovaj prilog govori primaocima da kliknu na dugme ‘Omogući sadržaj’ ili ‘Omogući uređivanje’ kako bi ga pravilno pregledali, kao što je prikazano ispod.

Kada se klikne na ta dugmad, izvršiće se zlonamerni makroi koji preuzimaju datoteke pod nazivom ‘besta.ocx,’ ‘bestb.ocx’ i ‘bestc.ocx’ sa udaljene lokacije i spremaju ih u fasciklu C:\Datop.

Ove OCX datoteke su preimenovane u DLL-ove i izvršavaju se pomoću naredbe regsvr32.exe za instaliranje korisnog sadržaja zlonamernog softvera.

Viđene su kampanje koje koriste ovu metodu u instalaciji Qbot trojanca (aka QakBot i Quakbot) i možda Emoteta na osnovu VirusTotal prijave koju je pronašao BleepingComputer.

I Qbot i Emotet trojanci dovode do daljeg kompromitovanja mreže i na kraju do postavljanja ransomware-a na probijenu mrežu.

Zbog ozbiljnosti ovih infekcija i verovatnog kompromitovanja njihovih Microsoft Exchange servera, IKEA ovaj sigurnosni incident tretira kao značajan sajber napad koji bi potencijalno mogao dovesti do daleko razornijeg napada.